日期:2023-02-10 閱讀數:733

2年(nián)前的(de)老漏洞重現“江湖”

還帶來了全球大規模的(de)勒索攻擊?!

人心惶惶如(rú)何防?看這篇就夠了!

近日,深信服千裏目安全技術中心在運營工作中發現了一(yī)種新的(de)勒索軟件ESXiArgs,該勒索軟件于今年(nián)2月開始大規模出現。截至2月8日淩晨,基于censys統計數據,全球已受影響服務器有 2453 台,國內(nèi)已受影響服務器數十台左右。多國網絡安全組織機構已對此發出警告。

VMware ESXi 是 VMware 開放的(de)服務器資源整合平台,可(kě)實現用較少的(de)硬件集中管理(lǐ)多台服務器,并提升服務器性能和(hé)安全性,大規模應用于國內(nèi)全行業的(de)虛拟化平台建設,可(kě)直接訪問并控制底層資源。

據分析,攻擊者利用2年(nián)前發現的(de)(已發布補丁,但客戶側未經修補) RCE 漏洞 CVE-2021-21974 将惡意文件傳輸至 ESXi 導緻 OpenSLP 服務中的(de)堆溢出,從而獲得交互式訪問,借以部署新的(de) ESXiArgs 勒索病毒。

【詳細分析文章(zhāng)請點擊:《ESXiArgs 勒索軟件攻擊之 VMware ESXi 服務器下的(de)“天幕殺機”》】

國內(nèi)存在該漏洞影響的(de)服務器數量如(rú)下所示(基于shodan統計數據):

攻擊者加密後,會導緻關鍵數據被損壞,虛拟機 (VM)處于關閉、無法連接狀态,可(kě)能造成用戶生産環境停線的(de)嚴重後果;除了面臨部分業務被中斷,被攻擊者還面臨着2比特币左右的(de)勒索贖金,給正常工作帶來了極為(wèi)嚴重的(de)影響。

我中招了嗎?

風險排查、緊急加固及處置建議

勒索風險自(zì)查

步驟一(yī):檢查/store/packages/目錄下是否存在vmtools.py後門文件。如(rú)果存在,建議立即删除該文件。

步驟二:檢查/tmp/目錄下是否存在encrypt、encrypt.sh、public.pem、motd、index.html文件,如(rú)果存在,應及時删除。

勒索處置建議

步驟一(yī):立即隔離(lí)受感染的(de)服務器,進行斷網;

步驟二:使用數據恢複工具恢複數據或重裝ESXi

美國CISA發布了 ESXiArgs 勒索軟件恢複腳本,相關鏈接如(rú)下:

https://github.com/cisagov/ESXiArgs-Recover

步驟三:重複“勒索風險自(zì)查”步驟;

步驟四:恢複修改後的(de)部分文件

(1)查看/usr/lib/vmware目錄下的(de)index.html文件是否為(wèi)勒索信,如(rú)果是,立即删除該文件。

(2)查看/etc/目錄下是否存在motd文件,如(rú)果存在,立即删除。

漏洞自(zì)查

根據外部情報調查顯示,該勒索攻擊利用ESXI的(de)未修補漏洞CVE-2021-21974進行勒索病毒投放,并且VMware廠商表示并沒有證據表明該勒索攻擊使用了0day。因而可(kě)以針對該漏洞進行預防。

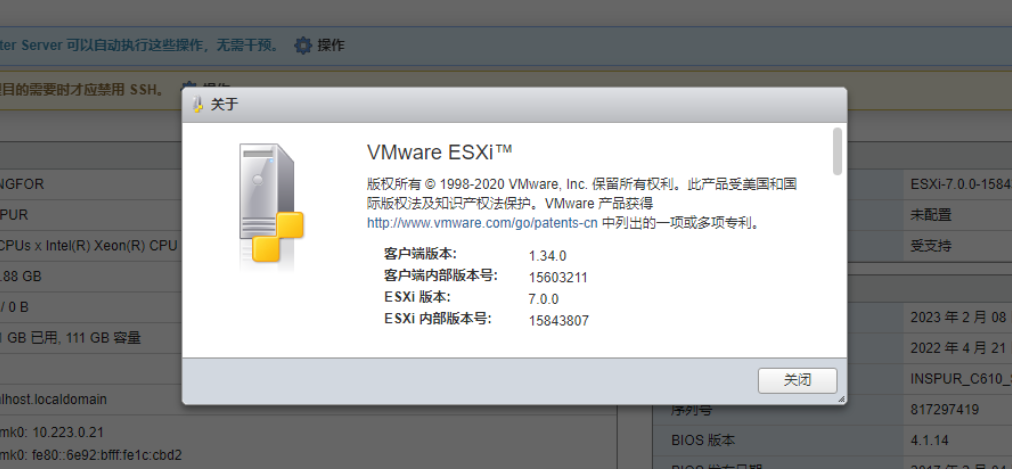

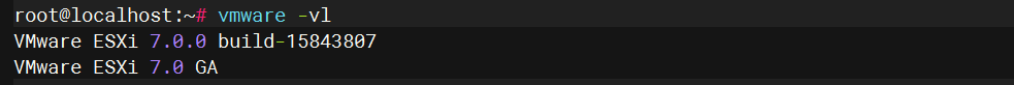

(1)查看ESXi的(de)版本

方式1:登陸EXSi後台,點擊幫助-關于,即可(kě)獲取版本号。

方式2:訪問EXSi終端,輸入“vmware -vl”命令即可(kě)獲取版本号。

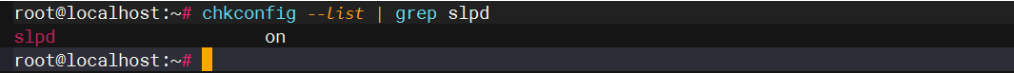

(2)查看OpenSLP服務是否開啓

訪問EXSi終端,輸入“chkconfig --list | grep slpd”命令即可(kě)查看OpenSLP服務是否開啓。輸出“slpd on”為(wèi)開啓,輸出“slpd off”則代表未開啓。

若ESXi版本在漏洞影響範圍內(nèi),且OpenSLP服務開啓,則可(kě)能受此漏洞影響。

漏洞加固

加固方案1:升級ESXi至如(rú)下版本

ESXi7.0 版本:升級到 ESXi70U1c-17325551 版本及以上

ESXi6.7 版本:升級到 ESXi670-202102401-SG 版本及以上

ESXi6.5 版本:升級到 ESXi650-202102101-SG 版本及以上

加固方案2:在ESXi中禁用OpenSLP服務

禁用OpenSLP屬于臨時解決方案,該臨時解決方案存在一(yī)定風險,建議用戶可(kě)根據業務系統特性審慎選擇采用臨時解決方案:

1、使用以下命令在 ESXi 主機上停止SLP 服務:

/etc/init.d/slpd stop

2、運行以下命令以禁用 SLP 服務且重啓系統後生效:

esxcli network firewall ruleset set -r CIMSLP -e 0

chkconfig slpd off

3、運行此命令檢查禁用 SLP 服務成功:

chkconfig --list | grep slpd

若輸出slpd off 則禁用成功

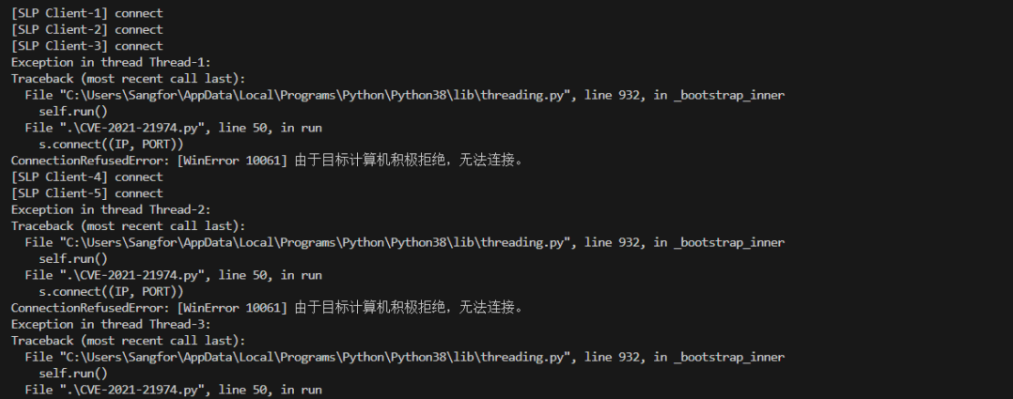

停止SLP服務後,運行攻擊腳本發現427端口已經關閉,漏洞無法進行利用。

突發事件怎麽防?

雲網端常态化安全防護思路

本次事件是由于老漏洞被利用而引發的(de)大規模勒索攻擊事件。面對這一(yī)類突發事件,深信服提供了一(yī)套長(cháng)效治理(lǐ)的(de)整體解決方案。

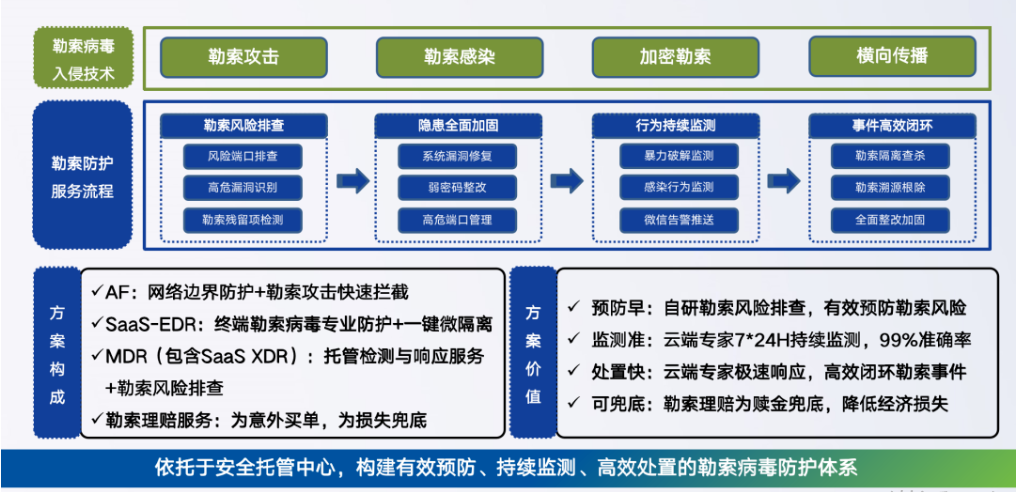

雲網端安全托管方案

勒索入侵的(de)方式多種多樣,最終會攻陷服務器或PC終端,因此要想實現更加可(kě)靠的(de)攔截,必須在雲網端做(zuò)到全方位保障。

深信服雲網端安全托管方案“見招拆招”,在終端和(hé)網絡針對勒索病毒複雜的(de)入侵步驟打造了全生命周期防護,構建勒索風險有效預防、持續監測、高(gāo)效處置的(de)勒索病毒防禦體系。

在雲端,依托于安全托管服務MSS,雲端安全專家7*24小時監測分析,定期将最新漏洞态勢、全球勒索攻擊趨勢、行業運營經驗等賦能本地(dì)終端和(hé)網絡安全設備,并總結攻擊态勢和(hé)防護結果,形成可(kě)視(shì)化報表,提升安全效果和(hé)價值呈現。同時提供勒索理(lǐ)賠服務,為(wèi)勒索防護兜底。

雲網端安全托管方案針對勒索攻擊,常态化構建整體防護體系,降低(dī)處置運維成本,緻力于讓用戶的(de)安全體驗領先一(yī)步,安全效果領跑一(yī)路。

下一(yī)代防火牆AF

本次攻擊是日益猖獗的(de)勒索攻擊對nday漏洞的(de)利用,根據深信服勒索病毒态勢分析報告,有22.9%的(de)勒索事件入侵是通過高(gāo)危應用漏洞攻擊,漏洞的(de)威力不容小觑。因此對漏洞攻擊的(de)精準有效攔截是打造網絡安全體系的(de)“強大底座”。

深信服下一(yī)代防火牆具備豐富的(de)威脅智能檢測引擎,包括IPS泛化檢測引擎、Web防護WISE語義引擎等,且擁有全面的(de)Web攻擊防禦功能(支持13種主流Web攻擊類型),從而使産品整體安全漏洞攻擊攔截率達到99.7%,漏洞檢測效果獲得全球廠商最高(gāo)評分,并成為(wèi)國內(nèi)唯一(yī)以最高(gāo)攻擊攔截率通過CyberRatings AAA認證的(de)防火牆産品。

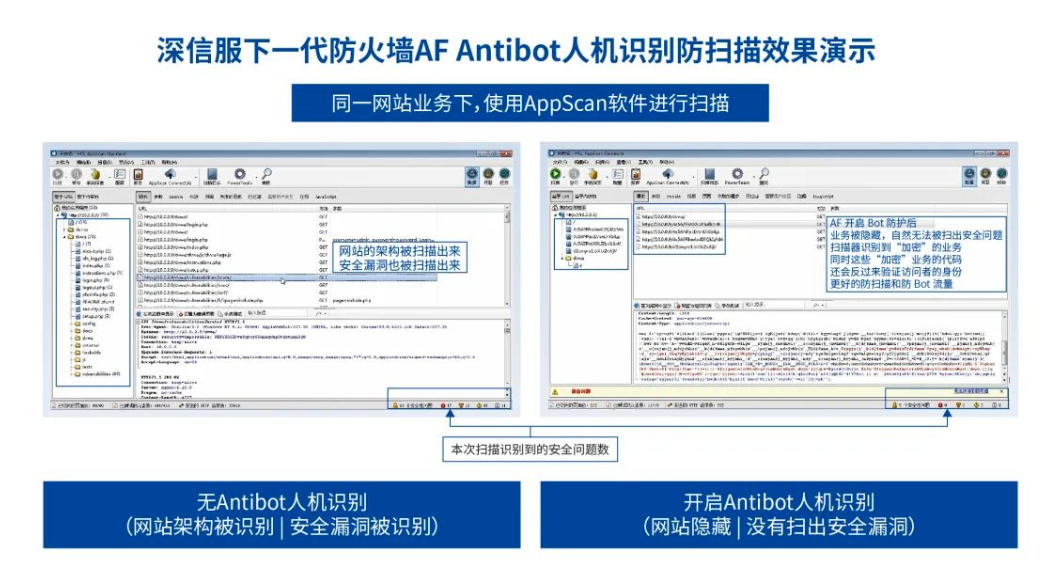

此外,深信服下一(yī)代防火牆還搭載了全新人機識别技術Antibot,開啓後對訪問請求進行主動驗證,通過漏洞掃描防護和(hé)防口令爆破,從源頭上防禦勒索入侵問題。

同時,深信服AF可(kě)實現安全事件分鍾級告警、一(yī)鍵處置,通過雲圖平台,采用微信即時通訊方式,在發送安全事件後第一(yī)時間通知安全運營人員,一(yī)鍵阻斷攻擊者後續入侵,提升安全響應效率。

終端安全管理(lǐ)系統EDR

作為(wèi)勒索攻擊的(de)最後一(yī)道(dào)防線,終端安全産品的(de)重要性不言而喻。

在端點側,深信服終端安全管理(lǐ)系統EDR通過一(yī)套平台架構面向PC、服務器,提供基于勒索病毒攻擊鏈為(wèi)終端構建涵蓋“預防-防護-檢測響應”的(de)4-6-5多層次立體防禦。包括勒索誘捕、微隔離(lí)、輕補丁漏洞免疫、RDP爆破防護,二次登陸防護等等。

基于國際知名攻擊行為(wèi)知識庫 ATT&CK矩陣,深信服EDR對終端系統層、應用層的(de)行為(wèi)數據進行采集,覆蓋 163 項技術面,貼合實際攻擊場景,綜合研判更加精準,并通過國際知名測評機構賽可(kě)達實驗室的(de)能力認證。

通過IOA+IOC 技術融合,EDR能夠将端側采集的(de)行為(wèi)數據結合業務環境關聯分析,重現威脅入侵事件場景,從場景層面抽絲剝繭,提升研判精準度。

雲端安全專家團隊結合數據自(zì)動化聚合,對端側上報的(de)海量數據進行分析,研判安全事件,精準定位威脅根因,快速響應。

上一(yī)篇:AIOps 輕松提高(gāo)桌面雲運維效率

下一(yī)篇:回歸用戶對安全的(de)本質訴求,從XDR出發